「テレワーク時のセキュリティ対策が分からない」

「コールセンターのテレワーク時は具体的にどのようなセキュリティ対策をすればいいの?」

オフィス勤務とは環境の異なるテレワーク時のセキュリティ対策に、悩んでいる企業は多いのではないでしょうか?

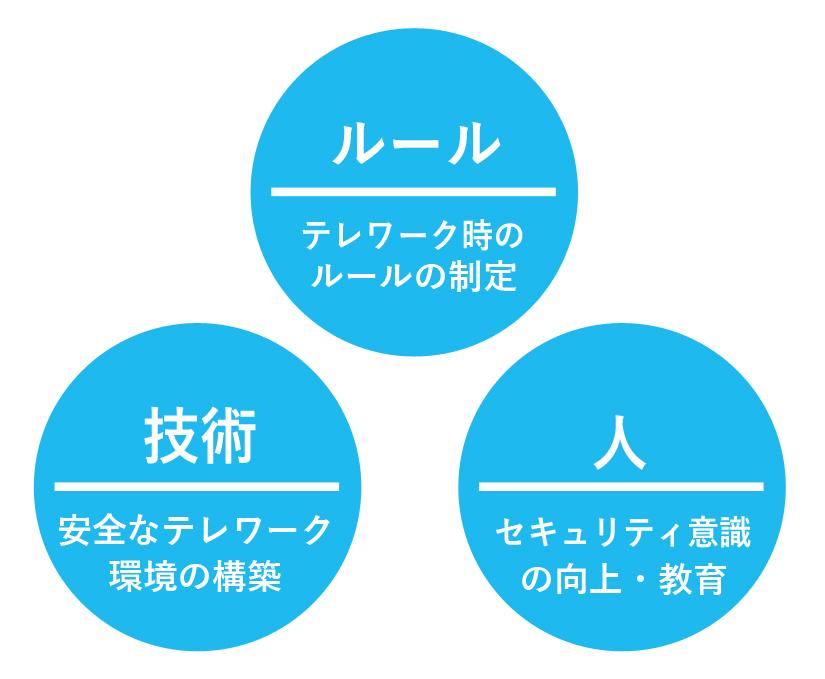

実際に、テレワークの導入を検討している多くの企業が、セキュリティ対策が課題だと捉えています。総務省が公表している「テレワークセキュリティガイドライン第5版」ではルール・人・技術のバランスが取れたセキュリティ対策が必要だと提唱しており、テレワーク向けのセキュリティ対策の導入が欠かせません。

では具体的にどのような対策が適切なのか、どのようなアプリケーションが活用できるのか気になりますよね。

そこでこの記事では、テレワーク時の具体的なセキュリティ対策とコンタクトセンター(電話やメールに加え、SNS、チャットなど幅広いコミュニケーションチャネルを利用して、顧客と企業を結ぶ部署を指す。以前は電話コミュニケーションのみだったので、コールセンターと呼ばれており、現在でもコールセンターで表現されている所も多い。)のテレワークにおすすめのアプリケーション「Jasmy Secure PC for コンタクトセンター」について詳しく解説していきます。

◎テレワークにおけるセキュリティ対策とは

◎テレワーク時のセキュリティの3つの柱

◎テレワーク時のセキュリティ対策13項目

◎Jasmy Secure PC forコンタクトセンターとは

◎Jasmy Secure PC forコンタクトセンターの2つの機能

◎Jasmy Secure PC forコンタクトセンターを導入するメリット

◎Jasmy Secure PC forコンタクトセンターを導入するデメリット

◎Jasmy Secure PC forコンタクトセンターの導入事例【動画配信プラットフォーム事業者様の事例】

◎Jasmy Secure PC forコンタクトセンターの導入が向いているケース

この記事を最後まで読むとテレワーク時のセキュリティ対策が具体的に把握でき、適切なセキュリティ対策を導入できるはずです。

セキュリティリスクを軽減し安心してテレワークを実施するためにも、ぜひ参考にしてみてください。

- 1.テレワークにおけるセキュリティ対策とは

- 2.テレワーク時のセキュリティの3つの柱

- 3.テレワーク時のセキュリティ対策13項目

- 4.Jasmy Secure PC forコンタクトセンターとは

- 5.Jasmy Secure PC forコンタクトセンターの2つの機能

- 6.Jasmy Secure PC forコンタクトセンターを導入するメリット

- 7.Jasmy Secure PC forコンタクトセンターの導入事例【動画配信プラットフォーム事業者様の事例】

- 8.Jasmy Secure PC forコンタクトセンターの導入が向いているケース

- 9.Jasmy Secure PC forコンタクトセンターを活用したテレワークはトランスコスモス

- まとめ

1.テレワークにおけるセキュリティ対策とは

新型コロナウイルスの感染拡大や働き方改革の促進などにより、テレワークを導入する企業が増えています。

厚生労働省が公表している「令和3年度のテレワーク人口実態調査結果」によると、雇用型就業者のテレワーカーは全体の27%を占めています。テレワーカーは年々増加しており、とくに首都圏では42.3%に達しています。

テレワークを開始しようと考えたときに、問題点となるのがセキュリティの確保です。実際に多くの企業がテレワークの導入時に、機器やセキュリティの確保が課題だと捉えています。

| テレワークの導入時にあたっての課題 | |

テレワークに必要な機器の整備 | 54.3% |

セキュリティの確保 | 43.1% |

通信環境の整備 | 42.6% |

社員の労働時間の管理 | 36.5% |

テレワークは社内勤務とは異なり自宅やシェアオフィスなどさまざまな場所で勤務をします。社内勤務と同等のセキュリティ対策では、十分なセキュリティを確保できません。

では、テレワーク時にはどのようなセキュリティ対策が必要なのか、次の章で解説していきます。

2.テレワーク時のセキュリティの3つの柱

テレワーク時は、ルール・人・技術のバランスが取れたセキュリティ対策が求められます。

総務省が公表している「テレワークセキュリティガイドライン第5版」では、この3つのバランスが崩れるとセキュリティが低下すると記載されています。

テレワーク時のセキュリティ対策において、この3つの柱が重要となる理由を詳しく解説していきます。

2-1.ルール

テレワークはオフィスと異なる環境で業務をするため、テレワーク向けのルールが必要です。

適切なルールがないと、セキュリティの低下やコンピュータウイルスへの感染を引き起こす可能性があります。

テレワーク時の規定やルールが定まっていれば、従業員は守ることを意識するだけで一定のセキュリティが担保できます。

2-2.人

従業員がセキュリティリスクを理解し定められたルールを守らないと、当然セキュリティは低下します。

テレワーク時の従業員は、管理者の目が届かないところで業務を行いますので、テレワークのルールを厳守するかどうかは一人一人に委ねられるのです。

そのため、テレワーク時のセキュリティ教育やルールを共有し、ルールを守ることが必要不可欠であることを浸透させなければなりません。

2-3.技術

テレワーク時の技術とは、セキュアPCやウイルス対策ソフト、ネット接続環境など安全に業務を行える環境を整えることを指します。

人的な心がけでは対応しきれない部分を最新の技術で補完し、よりセキュリティ対策を強化します。

テレワーク時の技術はテレワークの目的や規模、問題点に合わせて適宜選択することが大切です。

3.テレワーク時のセキュリティ対策13項目

総務省が公表している具体的なテレワーク時のセキュリティ対策には、次の13項目があります。

| テレワーク時のセキュリティ対策 | |

ガバナンス・リスク管理 | テレワーク時のセキュリティ対策の基本となるセキュリティ関連規程を決める |

資産・構成管理 | テレワーク時に使用するハードウェアやソフトウェアの管理や使用方法について明確にする |

脆弱性管理 | 使用を許可したソフトウェアやOSを常に最新の状態にアップデートし既知の脆弱性を排除する |

特権管理 | テレワーク時の権限について適切に管理する |

データ保護 | 情報管理のレベルを明確にしてデータ保護の重要性や方法を周知する |

マルウェア対策 | セキュリティ対策ソフトを導入しテレワーク時のセキュリティを強化する |

通信の保護・暗号化 | VPNなどを導入しデータを暗号化をして送受信する |

アカウント・認証管理 | テレワーク時に使用するアプリケーションや端末は利用者認証機能を活用する |

アクセス制御・認可 | データやサービスへのアクセスを制限する |

インシデント対応・ログ管理 | 予期せぬ事態が起きたときの対処法を周知する |

物理的セキュリティ | 物理的な手段での情報漏えいを防ぐ |

脅威インテリジェンス | テレワーク時のセキュリティに関する情報を常に収集する |

教育 | テレワーク時のセキュリティにおける知識や意識を養う |

この13項目は「テレワークセキュリティガイドライン第5版」内で、一般的に普及しており基本的に取り組むことが求められる項目として列挙されています。

テレワーク時には、具体的にどのような方法でセキュリティ対策を実施するのか1項目ずつ見てみましょう。

テレワーク時のセキュリティ対策13項目についてはこちらの記事でも詳しく解説しています。

3-1.ガバナンス・リスク管理

ガバナンス・リスク管理とは、テレワーク時のセキュリティ対策の基本となるセキュリティ関連規程を決めることです。

テレワーク時のセキュリティの指針を明確にすることで、均一なセキュリティレベルを維持できるようになります。

セキュリティ関連規程は、次の3つの要素で構成します。

セキュリティポリシー | テレワーク時のセキュリティ対策全体の基本的な方針 |

セキュリティスタンダード | 基本方針に基づいて守るべきことや実施すべきことを記載 |

セキュリティプロシージャ | 具体的な実施方法や手順を記載 |

セキュリティ関連規程はテレワークを念頭に置いて、できる限り明確な方針を定めることが大切です。

パソコンの扱い方や勤務姿勢だけでなく、クラウドサービスなどの使い方についても一定の基準を定めましょう。

3-2.資産・構成管理

資産・構成管理は、テレワーク時に使用するハードウェアやソフトウェアの管理や使用方法について明確にする項目です。

テレワークで使用する端末は

・社内・テレワーク用のパソコンを貸し出す

・テレワーク用のパソコンを購入する

・BYOD(個人所有のパソコンを業務に活用すること)

の3パターンが考えられます。

どのパターンでも大切な情報を扱うため、パソコンの状態やパフォーマンスを把握して業務での使用に差し支えがないか管理する必要があります。

他にも

・使用可能なソフトウェアを決める

・ダウンロード可能なアプリケーションの規定やダウンロード時のルールを決める

など、テレワークで使用するハードウェアとソフトウェアを限定し、ウイルス感染や情報漏えいを予防します。

3-3.脆弱性管理

脆弱性管理は、使用を許可したソフトウェアやOSを常に最新の状態にアップデートし既知の脆弱性を排除することを指します。

サポートの切れたOSを使用し続けていると、脆弱性をカバーする自動アップデートを受けられません。その結果、脆弱性をついたサイバー攻撃やウイルス感染により情報漏えいが起こる危険性があります。

また、アップデートをしないLANルーターやソフトウェアを使用している場合も、脆弱性をカバーできずトラブルに巻き起まれる可能性が高くなります。

テレワーク時には

・OSやソフトウェアのアップデートを適宜行うように周知する

・メーカーのサポート期間が終了したソフトウェアやOSは使用しない

・テレワークで使用する端末の改造の禁止

などの規定を定めて、ウイルス感染やサイバー攻撃の標的となり得る脆弱性をカバーすることが大切です。

3-4.特権管理

特権管理は、テレワーク時の権限について適切に管理することを求める項目です。テレワーク時の権限を大きく分けると、従業員権限と管理者権限の2種類があります。

従業員のテレワーク端末には必要最低限の権限のみを付与することで、使用できるデータやソフトウェア、ネットワークへのアクセスを制限できます。

このときにアプリケーションやクラウドサービスを活用すると、より細かく権限設定や制限をかけられるようになります。

管理者は幅広い業務を担うので、従業員よりも柔軟に権限を設定します。

そのため、管理者権限を不要に使われると、大きな被害につながります。管理者権限を保有できるのは必要最低限の人数にして、簡単に悪用されないようにすることが大切です。

3-5.データ保護

テレワーク時は、機密情報や業務情報の取り扱いが大きな課題となります。情報漏えいを起こさないためにも、情報管理のレベルを明確にしてデータ保護の重要性や方法を周知するようにしましょう。

具体的な内容としては、下記のポイントに着目してみてください。

・テレワークで取り扱う情報を機密情報と業務情報、公開情報に分類し、それぞれの取り扱い方法を明確にする

・データの保存やバックアップ方法、削除方法を共有する

・USBやCDなどのリムーバブルメディアの取り扱い方法を明確にする

・有事に備えて遠隔操作でパソコンを制御し、データを保護できる仕組みを取り入れる

・テレワーク端末の紛失時に備えて、端末の位置情報が検知できるサービスを導入する

テレワークでのデータ保護は取り扱い方法を明確にするだけでなく、万が一トラブルが発生したときに備えて対処法を用意しておくことが欠かせません。

3-6.マルウェア対策

マルウェアとは、悪意のあるソフトウェアやプログラムの総称です。コンピュータウイルスやスパイウェアなどが該当します。

マルウェアに感染すると情報漏えいや情報の改ざん、コンピュータがロックされ使用できなくなるなど大きな被害を及ぼします。

実際にテレワーク勤務時にマルウェアに感染し情報漏えいが起きた事例もあるので、テレワーク時のマルウェア対策は欠かせません。具体的には、セキュリティ対策ソフトを導入しテレワーク時のセキュリティを強化することが重要です。

それだけでなく、万が一マルウェアに感染したときの対処法やマルウェアの脅威を共有し、被害を未然に防ぐことも大切なポイントです。

情報セキュリティを徹底することは取引先の信頼にも繋がります。情報セキュリティの資格に関してはこちらの記事でも詳しく解説しています。

3-7.通信の保護・暗号化

テレワーク時にインターネット経由でデータの送受信をする場合、通信経路に何者かが侵入し情報を盗む可能性があります。

セキュリティを強化するためには、VPNなどを導入しデータを暗号化して送受信することが求められます。

とくにクラウドサービスや無線LAN使用時にはセキュリティが低下しないように、ルールの作成やシステムの導入が必要です。

3-8.アカウント・認証管理

テレワーク時に使用するアプリケーションや端末は利用者認証機能を活用し、利用者のみが使用できる状況を維持しなければなりません。

複雑なパスワード設定や二段階認証を導入していないと、端末が紛失した際に第三者によって悪用される可能性があります。複数人への端末使用を避けるためにも、個人ごとの利用者認証機能は有効です。

また、設定したパスワードは紛失や盗難がないように、保管方法や定期的な更新についても従業員に指導する必要があります。

3-9.アクセス制御・認可

アクセス制御・認可は、データやサービスへのアクセスを制限することを指します。テレワーク時に自由なWebサイト閲覧やサービス利用を認めると、その分マルウェアの感染リスクが増加します。

業務上で使用するデータやサービスを必要最低限に絞り、それ以外のアクセスを制御することが大切です。

また、データやサービスの権限変更の禁止や接続方法のルール化など、細かな部分まで明確にすると従業員の不要なアクセスを減らせるでしょう。

3-10.インシデント対応・ログ管理

インシデントとは、事故やアクシデントのことです。テレワーク時に予期せぬことが起きても、管理者が駆けつけすぐに対応することはできません。

そのため、あらかじめインシデントの対応方法を共有し従業員が焦らず対処できる状態にしておく必要があります。

とくに、マルウェアへの感染や情報漏えいなどセキュリティに関するインシデントは、早めの対応が被害拡大を防ぎます。

定期的に予行演習をしながら、従業員一人一人が適切な方法を身につけられるようにしましょう。

また、万が一セキュリティインシデントが発生したときには、原因分析の手段としてログが必須となります。ログの保管方法や確認方法も事前に決めておくと安心です。

3-11.物理的セキュリティ

物理的セキュリティとは、物理的な手段での情報漏えいからの保護を指します。

例えば、

・離席時にはパソコン画面をロックする

・カフェや公共施設など大勢が出入りする場所で情報を扱わない

・オンライン会議時の背景や音声に注意する

などが挙げられます。

とくに、オンライン会議での画面共有時に誤って機密情報を映さないように、デスクトップの整理やオンライン会議前の準備を行うようにしましょう。

3-12.脅威インテリジェンス

脅威インテリジェンスとは、テレワーク時のセキュリティに関する情報を常に収集することです。マルウェアの脅威やソフトウェアの脆弱性などは、日々刻々と状況が変化します。

たとえば、2年前に最新のウイルス対策ソフトを導入したとしても、現時点で最適とは言えずセキュリティが低下している可能性があるのです。

常に一定のセキュリティ対策を実施するためにも、常にセキュリティ情報を確認し、状況に応じて改善できるようにしましょう。

3-13.教育

テレワーク時のセキュリティを強化するにはシステムやサービスの導入だけでなく従業員の意識が欠かせません。

どれだけ技術的なセキュリティ対策をしていても、従業員がルールを破ってはセキュリティが低下します。

テレワーク時のセキュリティを保つためにも、従業員への指導を怠らないようにしましょう。

定期的に研修を実施したり最新情報を一斉メールで共有したりして、セキュリティに対する意識を高めてみてください。

ここまで述べてきたように、テレワーク時には適切なセキュリティ対策が必要です。

とは言え、これだけのセキュリティ対策を管理者のみで行おうとすると手間と労力がかかります。

コンタクトセンター(コールセンター)業界においても、コロナ禍における業務継続担保の解決策として、テレワークが推奨されてきたものの、顧客情報を扱っている業務が多いことやメンバーマネジメントが生産性や品質に影響を与えることから、特にセキュリティ対策と稼働管理が喫緊の課題になっていました。

そこでジャスミー株式会社の協力を得て、情報セキュリティを確保するだけでなく、個々人の業務パフォーマンスの向上や組織全体での最適化、効率化を推進できる「Jasmy Secure PC forコンタクトセンター」を開発しています。

以降の章ではコールセンターのテレワーク時に活用できるアプリケーション「Jasmy Secure PC forコンタクトセンター」の概要や機能、実際の事例についてご紹介します。

4.Jasmy Secure PC forコンタクトセンターとは

Jasmy Secure PC forコンタクトセンターとは、ジャスミー株式会社とトランスコスモスが共同開発をしたアプリケーションです。

Jasmy Secure PC forコンタクトセンターの開発はトランスコスモスの在宅推進部門とジャスミー株式会社が、機能要件定義をするところからスタートし、ジャスミー株式会社がデモバージョンを作成、トランスコスモスが実際に使用して、要望をフィードバックするというサイクルを繰り返し、2021年の春ごろから、コンタクトセンター(コールセンター)20席分でトライアルを開始。

現場のスーパーバイザーやオペレーターの意見を組み入れ、実装を進めました。

Jasmy Secure PC forコンタクトセンターはセキュリティ強化や従業員のパフォーマンス管理など、テレワークにおける課題や懸念点が払拭できるところが特徴です。

4-1.Jasmy Secure PC forコンタクトセンターの特徴

Jasmy Secure PC forコンタクトセンターには、安全性とパフォーマンスを両立するための独自の仕組みが搭載されています。

1.テレワークにおける従業員PCのパフォーマンス可視化

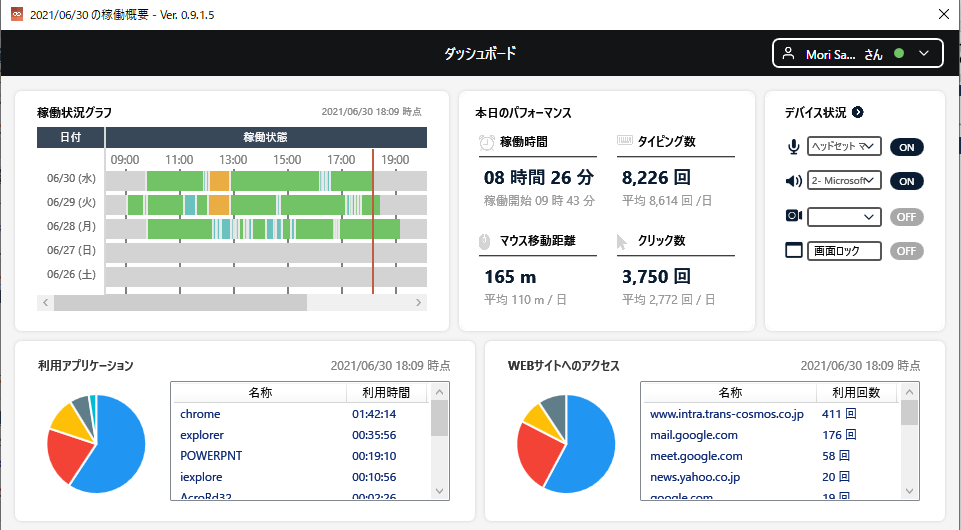

テレワークやコンタクトセンター(コールセンター)では、従業員一人一人のパフォーマンス管理が大きな課題となります。

Jasmy Secure PC forコンタクトセンターは、従業員の離席状況やパソコン操作状況などをリアルタイムで可視化できます。

2.テレワークにおけるセキュリティ懸念への対策

従業員のパフォーマンス管理以外にも、PCの操作履歴やWindows・ネットワークの状況なども情報も収集されており、システム管理者は端末の状態を常に確認する事が可能です。

また、不審な動きのみられる端末を検知した場合には遠隔操作で画面ロックのコマンドを送信することもできます。

3.ブロックチェーン技術を活用

Jasmy Secure PC forコンタクトセンターのシステム基盤にはクラウドと併用してブロックチェーン技術を活用しています。ブロックチェーンでデータをハッシュ化し分散管理することで、

・不正や改ざんが困難

・データの履歴が消去されることがない

・外部からの攻撃に対してセキュリティが高い

などといったメリットを得る事ができます。

そのため、クラウドとブロックチェーン技術を組合せて使用することでデータの安全性と正当性をより高いレベルで確保することが可能です。

それぞれの仕組みの具体的なメリットや機能は、次の章で詳しく解説していきます。

5.Jasmy Secure PC forコンタクトセンターの2つの機能

Jasmy Secure PC forコンタクトセンターには、大きく分けて下記の2つの機能があります。

① パソコン操作を見守る履歴管理

② 遠隔からのコマンド送信

Jasmy Secure PC forコンタクトセンターの強みや機能を把握するためにも、一つずつ見てみましょう。

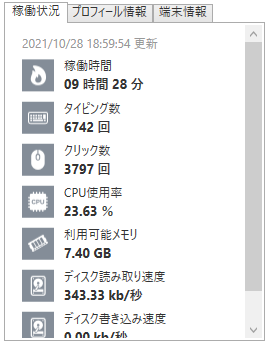

5-1.パソコン操作を見守る履歴管理

Jasmy Secure PC forコンタクトセンターにはドライブレコーダーのように、従業員のパソコンの操作履歴を記録として保管する機能が備わっています。

可視化できる主な項目は、下記のとおりです。

| Jasmy Secure PC forコンタクトセンターの機能一覧 | |

稼働状況 | 稼働・離席(マウス、キーボードの未操作が5分以上)・休憩(マウス、キーボードの未操作が10分以上)に自動分類 |

キーボードのタイピング数 | キーボードのタイピング数をカウント |

マウスのクリック数 | マウスのクリック数をカウント |

IPアドレス | 現在接続しているネットワーク環境を表示 |

利用履歴 | 従業員が使用したWebサイトやアプリの履歴を表示 |

利用可能メモリ | パソコンの使用可能メモリを表示 |

CPU使用率 | パソコンのCPU使用率を表示 |

ディスク読み取り速度・書き込み速度 | ディスク読み取り速度や書き込み速度を表示 |

端末情報 | windowsなど端末のバージョンや更新情報を表示 |

従業員の稼働状況やパソコンの使用状況を可視化できるため、テレワーク時のパフォーマンスが管理しやすくなります。

従業員のダッシュボードでは、下記のように閲覧できる情報が限られています。

管理者は任意のグループ内の従業員をまとめて表示させることが可能です。ユーザー名をクリックするだけで、個別の稼働状況やパソコン使用状況を簡単に把握できます。

また、管理者が設定した条件でアラート通知をすることもでき、常時監視をしていなくても変化を捉えられます。

クリック数や稼働時間など各項目は、グループ内の従業員の情報を一覧で表示することが可能です。

従業員同士での比較やパソコンの状態、1日の稼働状態などをまとめて把握できます。

また一人の管理者が複数のコンタクトセンター(コールセンター)や事業所を管理する場合はコンタクトセンターや事業所ごとにグループ作成ができるため、デバイスやアプリを使い分ける必要がありません。

5-2.遠隔からのコマンド送信

テレワークはオフィス勤務とは異なり、従業員は管理者の目が届かない範囲にいます。

そのため、業務に不要な行動やセキュリティを低下される行動をしていても、すぐに対応できない悩みがありました。

Jasmy Secure PC forコンタクトセンターは、管理者の遠隔操作で従業員のパソコンを画面ロックすることが可能です。

たとえば、通常とは異なるIPアドレスが検出されたり不要なWebサイトへのアクセスが確認されたりした場合は直ちに画面をロックし、これ以上の不要な操作を遮断できます。

この機能の存在は不要な行動の抑止力となり、セキュリティトラブルを未然に防ぐことにもつながるでしょう。

6.Jasmy Secure PC forコンタクトセンターを導入するメリット

Jasmy Secure PC forコンタクトセンターの基本的な機能が把握できたところで、気になるのが導入時のメリットです。

Jasmy Secure PC forコンタクトセンターには

・パフォーマンスを把握できる

・コンタクトセンター(コールセンター)管理者の負担を軽減できる

というメリットがあります。

Jasmy Secure PC forコンタクトセンターならではの魅力を把握するためにも、ぜひチェックしてみてください。

6-1.パフォーマンスを把握できる

Jasmy Secure PC forコンタクトセンターでは、個人のマウスのクリック数やタイピング数、稼働時間などを把握できます。日々の数値は情報として蓄積されるので、分析をすると平均値や基準値が分かるようになるでしょう。

その結果、従業員一人一人のパフォーマンスを定量的に評価することが可能です。

たとえば、同じ電話業務を担当している人で、平均と比べて処理時間が長く、タイピング数も多い場合は、後処理の内容が簡潔に残すのが難しくなっているのではないか?と仮説を立て、改善に向けたアプローチを実施しより細かなサポートをして生産性の向上に努めます。

このように、個人単位でこれまでの結果だけでなく、プロセスのパフォーマンスを可視化できるようになることで、コンタクトセンターや事業所全体の生産性を改善できます。

従業員一人一人のパフォーマンスを定量的に評価するためには、「AHT(平均処理時間)」を出すことも重要です。AHTに関しては、こちらの記事でも詳しく解説しています。

6-2.コンタクトセンター(コールセンター)管理者の負担を軽減できる

テレワーク時は、1人の管理者が複数の従業員を管理することが多いです。管理の仕組みが整備されていないと管理者の負担が大きくなり、テレワークの継続が難しくなることも考えられます。

Jasmy Secure PC forコンタクトセンターは任意のグループを作成し、複数の従業員をまとめて管理することが可能です。

アラート通知機能を使えば変化があった場合のみ通知を受け取れるため、管理者が常に目を光らせる必要がありません。

複数の事業所やコンタクトセンターの管理者を兼任している場合も、プルダウンで選択するだけでグループの切り替えが可能です。

また、トランスコスモスでは在宅CCサポートデスクに連動してアプリケーションを稼働させているため、システム検知やログイン状況の把握など、第三者のチェック機能を働かせることが可能になり、現場のコンタクトセンター管理者はオペレーターのパフォーマンス管理に集中させることができるなどのメリットもあります。

7.Jasmy Secure PC forコンタクトセンターの導入事例【動画配信プラットフォーム事業者様の事例】

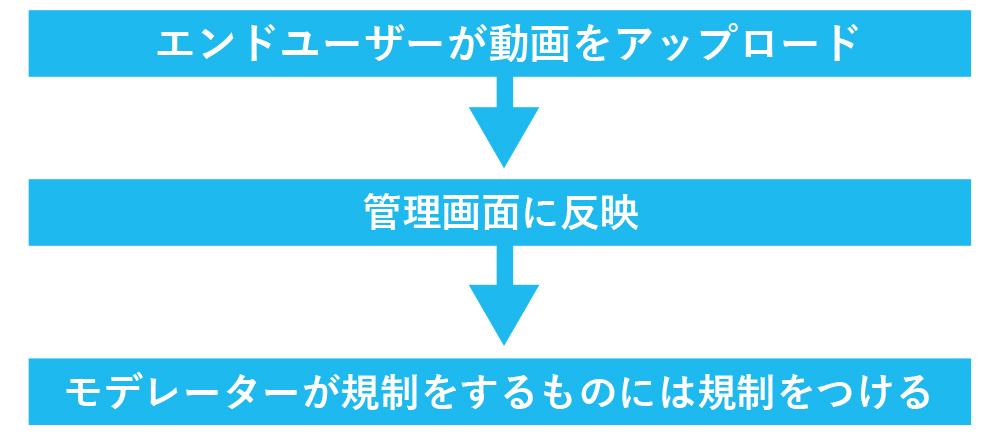

ここでは、Jasmy Secure PC forコンタクトセンターを導入した動画配信プラットフォーム事業者様の事例をご紹介します。

この事業者ではコロナ渦を機に、動画配信の事前審査を在宅勤務で行うことになりました。

業務内容は、下記のように在宅勤務のモデレーターが動画を確認して規制の有無を判断するものです。

在宅勤務を始めたばかりのころは、出勤状況の確認や本当に業務に取り組んでいるのか、貸し出している社内パソコンを外部へ持ち出していないかを確認することが難しく、この問題を解決するために、まずはZoomでの監視を開始しました。

しかし、Zoomで把握できるのは出退勤のみで、作業内容や作業場所までは確認できません。

そこで、Jasmy Secure PC forコンタクトセンターを導入。

実際に使用してみて、下記3つの機能を有効に活用できています。

| 機能 | 主なメリット |

グローバルIPアドレスの確認 | おおよその位置情報が分かりパソコンの持ち出しの有無が確認できる |

マウスのクリック数の確認 | 仕事に関する業務をしているのか判断する材料となる |

タイピング数の確認 | 仕事に関する業務をしているのか判断する材料となる |

Jasmy Secure PC forコンタクトセンターでは、個人ごとのIPアドレスが確認できます。

普段とは異なる位置情報が検出されると、パソコンの持ち出しが疑われます。定期的なチェックで、持ち出しリスクの軽減につながります。

またマウスのクリック数やタイピング数も、出勤中の在宅勤務者ごとに把握できます。動画配信の事前審査ではエスカレーションがない限り、タイピング作業は発生しません。

それなのにも関わらず異常にタイピング数が多い場合は、業務とは関係のない作業を行っていることが考えられます。

状況によっては管理者側の遠隔操作で、パソコンの画面ロックをすることが可能です。

Jasmy Secure PC forコンタクトセンター導入により、在宅勤務者の管理効率が向上し、とくに、クリック数やタイピング数は今まで可視化できなかった部分なので、在宅勤務者をより細かく管理できるようになりました。

今後データを蓄積し、各数値の平均値を算出したうえでパフォーマンスの向上に挑戦するとのことです。

8.Jasmy Secure PC forコンタクトセンターの導入が向いているケース

Jasmy Secure PC forコンタクトセンターは、コンタクトセンター(コールセンター)でのテレワークにおいてセキュリティ対策が必要とお考えの企業に向いているアプリケーションです。

コンタクトセンターではなく、一般的な企業活動におけるテレワークやBYODで業務を行っている従業員が多い中小企業でのテレワークには、ジャスミー株式会社が提供するJasmy Secure PCを導入することで業務領域のシステムの制御やセキュリティ強化が可能です。

このように、Jasmy Secure PCは目的や課題に応じて柔軟に活用できます。

9.Jasmy Secure PC forコンタクトセンターを活用したテレワークはトランスコスモス

トランスコスモスではJasmy Secure PC forコンタクトセンターを活用したテレワークの運用をサポートいたします。

中小企業から大企業向けまで目的や用件に応じた提案も可能です。

コンタクトセンター(コールセンター)のテレワークを検討しているが、セキュリティ対策や稼働管理等でテレワークの導入を迷われている方は、お気軽にお問い合わせください。

まとめ

いかがでしたか?テレワーク時のセキュリティ対策が把握でき、Jasmy Secure PC forコンタクトセンターをご検討いただけたかと思います。

最後にこの記事の内容をまとめてみると

〇オフィス勤務と異なる環境のテレワークでは、セキュリティ対策が必須

〇セキュリティ対策の3つの柱は下記のとおり

| テレワーク時のセキュリティの3つの柱 | |

ルール | テレワーク時の状況に応じた独自のルールを設ける |

人 | テレワークのルールや技術の必要性を把握し、セキュリティを低下させる行動を取らない |

技術 | セキュアPCやウイルス対策ソフト、ネット接続環境など安全に業務を行える環境を整える |

〇総務省が「テレワークセキュリティガイドライン第5版」で公表しているテレワーク時のセキュリティ対策は次の13項目

| テレワーク時のセキュリティ対策 | |

ガバナンス・リスク管理 | テレワーク時のセキュリティ対策の基本となるセキュリティ関連規程を決める |

資産・構成管理 | テレワーク時に使用するハードウェアやソフトウェアの管理や使用方法について明確にする |

脆弱性管理 | 使用を許可したソフトウェアやOSを常に最新の状態にアップデートし既知の脆弱性を排除する |

特権管理 | テレワーク時の権限について適切に管理する |

データ保護 | 情報管理のレベルを明確にしてデータ保護の重要性や方法を周知する |

マルウェア対策 | セキュリティ対策ソフトを導入しテレワーク時のセキュリティを強化する |

通信の保護・暗号化 | VPNなどを導入しデータを暗号化をして送受信する |

アカウント・認証管理 | テレワーク時に使用するアプリケーションや端末は利用者認証機能を活用する |

アクセス制御・認可 | データやサービスへのアクセスを制限する |

インシデント対応・ログ管理 | 予期せぬ事態が起きたときの対処法を周知する |

物理的セキュリティ | 物理的な手段での情報漏えいを防ぐ |

脅威インテリジェンス | テレワーク時のセキュリティに関する情報を常に収集する |

教育 | テレワーク時のセキュリティにおける知識や意識を養う |

〇Jasmy Secure PC forコンタクトセンターとは、ジャスミー株式会社とトランスコスモスが共同開発をしたアプリケーション

〇Jasmy Secure PC forコンタクトセンターの大きな特徴は次の3つ

1)テレワークにおける従業員PCのパフォーマンス可視化

2)テレワークにおけるセキュリティ懸念への対策

3)ブロックチェーン技術を活用

〇Jasmy Secure PC forコンタクトセンターの主な機能は次の2つ

1)パソコン操作を見守る履歴管理

2)遠隔からのコマンド送信

〇Jasmy Secure PC forコンタクトセンターを活用するメリットは次の2つ

1)パフォーマンスを把握できる

2)コンタクトセンター管理者の負担を軽減できる

〇Jasmy Secure PC forコンタクトセンターは、コンタクトセンター(コールセンター)でのテレワークにおいてセキュリティ対策が必要とお考えの企業に向いているアプリケーション

コンタクトセンター(コールセンター)のテレワークではマルウェア感染や情報漏えいを防ぐためにも、一定基準を満たすセキュリティ対策が欠かせません。

Jasmy Secure PC forコンタクトセンターなら、セキュリティ強化と稼働管理が同時に行えます。コンタクトセンターのテレワーク導入をご検討の場合は、お気軽にお問い合わせください。